- >

DESARROLLO DE SOFTWARE

STAFFING TI

CONTACT CENTER

SOFTWARE EN LA NUBE

DESARROLLO DE SOFTWARE

STAFFING TI

CONTACT CENTER

SOFTWARE EN LA NUBE

PCS México, es una empresa mexicana fundada en el año 2002, con alta experiencia en proyectos de tecnologías de información. Como principales unidades de negocio ofrece la fábrica de software para desarrollos específicos, outsourcing de personal de TI especializado (selección, reclutamiento y administración del recurso humano), aplicaciones en la nube e integración de proyectos de TI.

Catorce años en el mercado nacional, con relaciones de negocio de largo plazo con empresas de diferentes sectores. PCS México ha logrado una posición sólida como una marca confiable, contamos con un equipo de más de 150 consultores.

Desarrollo de sistemas acorde a las necesidades del cliente bajo nuestro esquema de fábrica de software. Experiencia sólida en el reclutamiento, selección y administración de recursos de tecnologías de información. Desarrollo y gestión de proyectos de integración tecnológica.

Cultura de servicio y compromiso con nuestros clientes, productividad y mejora continua en nuestros servicios.

Somos una empresa de TI con más de 14 años de experiencia en el desarrollo e implementación de soluciones tecnológicas.

Ofrecemos los mejores productos de software y servicios de TI que las empresas requieren.

Nos enfocamos en la mejora continua de nuestras aplicaciones, las cuales son revisadas por nuestro equipo para ser entregadas con los más altos estándares de calidad.

Nuestro modelo de desarrollo de software a la medida abarca un amplio espectro de Tecnologías de Información que van desde aplicaciones cliente / servidor, software orientado a objetos (SOA), Internet y/o Intranets hasta aplicaciones móviles. escuchamos, entendemos y trabajamos muy de cerca con nuestros clientes para personalizar las aplicaciones según sus necesidades empresariales. Tomando su enfoque de negocios, desarrollamos sistemas que proporcionan ventajas clave para nuestros clientes.В

PCS México, cuenta con una unidad de negocio para la asignación de recursos altamente especializados en TI, para soporte y mantenimiento de aplicaciones; así como para el desarrollo de nuevos proyectos, bajo las siguientes tecnologías:

Contamos con un procesos de seguimiento al desempeño de los recursos contratados, a través de indicadores que nos permiten en forma periódica garantizar la calidad de nuestro servicio.

Nuestro portafolio de soluciones está diseñado para obtener el máximo beneficio de la plataforma Microsoft, al mejor costo total de propiedad.

Soluciones de Productividad

Contamos con alta experiencia en la integración de soluciones tecnológicas, la cual esta basada en un equipo de profesionales para lograr la optimización de recursos, integración de tecnologías de vanguardia, mejoras en los procesos, generación de sinergias para obtener una mayor productividad y ahorros financieros. .В

Symphony de PCS MEXICO en Vimeo.

A medida que las empresas se vuelven más complejas, la administracióіn de un mayor número de requerimientos, flujos de trabajo y procesos, puede ser un desafío para los grupos de servicio. Para mantenerse un paso adelante se requiere de recursos humanos, procesos y tecnologías que permitan aplicar las mejores prácticas probadas por ITILВ© (Information Technology Infrastructure Library) de manera ágil y dinámica.

VENTAJAS

Aviso de Privacidad

En PCS MÉXICO respetamos las necesidades de privacidad y le ponemos al tanto de las adecuadas condiciones de uso en este Sitio; la utilización de ésta implica su aceptación plena y sin reservas de todas y cada una de las disposiciones incluidas en el presente Aviso Legal, por lo que solicitamos a todos nuestros visitantes y usuarios de este Sitio web que lean previa, detallada y cuidadosamente esta política de privacidad y las condiciones de uso antes de iniciar su exploración, o utilización.

Usando el Sitio Web, el usuario está de acuerdo, sin limitación, a estar ligado por esta Declaración de Privacidad; El usuario de Sitio web acepta conocer, acatar y cumplir todas las leyes, normas y usos nacionales e internacionales relacionadas con sus obligaciones y deberes establecidos en la presente política de privacidad.

En caso de que Usted no esté de acuerdo con cualquiera de las condiciones que aquí se establecen, por favor absténganse de usar y/o acceder a este Sitio.

Al ingresar al Sitio, los usuarios y visitantes del Sitio aceptarán todos y cada uno de los términos y condiciones establecidos en la presente política de privacidad cuando: (¡) suministrados datos o información en los formatos de registro del Sitio, (ii) al realizar consultas de cualquier contenido disponible en el Sitio, y en general, (iii) al utilizar cualesquiera de los servicios que se encuentran disponibles en el Sitio.

Por lo anterior, queremos compartir con el usuario los aspectos generales de la recopilación, cuidado y manejo de Datos de Información, de manera enunciativa, más no limitativa, que se señalan a continuación:

a) El Sitio al que Usted Ingresa, su información y contenidos son de conocimiento público, por ende es obligatorio e indispensable que el Usuario acepte en su totalidad los términos y condiciones del Aviso Legal.

b) Todos los datos e información de carácter personal que sean proporcionados o introducidos de manera libre y voluntaria por parte del usuario o visitante en cualquiera de los formularios del Sitio son (Clientes, prestadores de servicios profesionales y empleados) de PCS MÉXICO para llevar a cabo gestiones administrativas, técnicas y comerciales.

c) Una vez aceptados los términos y condiciones establecidos en el presente Aviso Legal, los usuarios y/o visitantes ceden de una manera expresa los datos personales e información, suministrados al Sitio y a PCS MÉXICO, y otorga su autorización para que sean automatizados y usados conforme lo aquí expresado.

d) Toda la información que sea ingresada y/o recaudada en el Sitio, es privada y no se comparte con otras personas o empresas, salvo con autorización de quién la proporcione, y será usada únicamente para dar cumplimiento a los objetivos ahí señalados.

e) En ningún caso se cederán datos personales de nuestros Clientes a terceros ajenos a PCS MÉXICO sin consentimiento expreso de quien la proporcione. PCS MÉXICO se compromete a cancelar los datos personales recabados cuando hayan dejado de ser necesarios o pertinentes para la finalidad para la cual fueron recogidos.

f) El acceso del personal autorizado de PCS MÉXICO a los datos de clientes se realiza de forma controlada y jerárquica, según la política interna de acceso y tratamiento de los datos de usuarios y/o visitantes.

g) Durante el proceso de registro se indicará al usuario y/o visitante que información debe ser suministrada obligatoriamente y cuál tendrá el carácter de opcional.

h) El usuario o visitante que proporcione o introduzca datos o información personal en los formularios del Sitio, tendrá el derecho de acceder, rectificar y/o cancelar en cualquier momento lo suministrado.

i) PCS MÉXICO asegura la absoluta confidencialidad y privacidad de los datos personales recogidos y por ello se han adoptado medidas esenciales de seguridad para evitar la alteración, pérdida, conocimiento, tratamiento o acceso no autorizado y de esta manera, garantizar así su integridad y seguridad. No obstante, la empresa no garantiza que terceros no autorizados que realicencualquier tipo de ataque al sistema puedan tener conocimiento de las características del uso que los usuarios hacen del Sitio, en cuyo caso, PCS MÉXICO no responderá por los daños o perjuicios que pudieran causarse.

j) PCS MÉXICO no será en ningún caso responsable de las incidencias que pueden surgir en torno a los datos personales cuando se deriven de un ataque o acceso no autorizado a los sistemas del Sitio, de tal forma que sea imposible detectarlo por las actuales medidas de seguridad o bien cuando se deba una falta de diligencia del usuario en cuanto a la guardia y custodia de sus claves de acceso o de sus propios datos personales.

k) El usuario y/o visitante garantiza que los datos y/o información proporcionada será veraz y auténtica y será su responsabilidad mantenerla actualizada en el Sitio. Asimismo, el usuario y/o visitante será el único responsable de los daños y perjuicios que ocasione al Sitio, PCS MÉXICO o terceros en caso de proporcionar o suministrar datos falsos e inexactos.

l) El usuario y/o visitante estará en posibilidad de descargar contenidos del Sitio, sin embargo, será absolutamente necesario que ingrese sus datos personales y toda la información que le sea requerida por PCS MÉXICO a través de del Sitio. Asimismo, una vez que el usuario y/o visitante decida descargar cualquier contenido del Sitio, de manera expresa estará aceptando los términos y condiciones establecidos en el presente Aviso Legal.

m) PCS MÉXICO prohíbe expresamente la reproducción, distribución, comunicación pública, transformación total o parcial, o cualquier otra actividad que se pueda realizar con los contenidos y/o el software del Sitio ni aún citando las fuentes, salvo consentimiento por escrito de PCS MÉXICO.

n) La Resolución de cualquier conflicto, controversia o reclamación derivada de la utilización del Sitio, su contenido o cualquiera de los productos y/o servicios en el ofrecimiento, estará sometida a la legislación aplicable vigente de la Republica Mexicana.

Finalidades del tratamiento de datos personales:

La responsable hará tratamiento de los datos personales recabados, para los siguientes fines:

El tratamiento de datos personales se limitará:

Asimismo, el tratamiento de datos personales será el que resulte necesario, adecuado y relevante en relación con las finalidades previstas en este aviso de privacidad, así como con los fines distintos que resulten compatibles o análogos.

El Usuario tiene a su disposición, en todo momento, este aviso de privacidad en nuestra aplicación.

Asimismo, el usuario puede en cualquier momento limitar el uso o divulgación de sus datos personales mediante el ejercicio de los derechos de acceso, rectificación, cancelación u oposición que la Ley prevé mediante la presentación de su solicitud por escrito en el punto denominado domicilio de PCS MÉXICO. Se entenderá que usted como titular consiente tácitamente el tratamiento de sus datos personales conforme alo enunciado en el presente aviso de privacidad, cuando habiéndolo puesto a su disposición, no manifieste su oposición.

Identidad: La empresa PCS MÉXICO, quienes para los efectos de este aviso de privacidad tiene la calidad de responsable frente al usuario, como titular de los datos personales.

Domicilio de PCS MÉXICO: Para efectos del presente aviso de privacidad, PCS MÉXICO señala su domicilio en Aquiles Elorduy 280, Col. Sindicato Mexicano de Electricistas, Alcaldía Azcapotzalco, C.P. 02060.

Transferencia de datos:

Para cumplir con las finalidades previstas en este aviso de privacidad, así como con los fines distintos que resulten compatibles o análogos, la responsable se compromete a velar porque se cumplan todos los principios legales de protección en torno a la transferencia de sus datos personales y manifiesta su compromiso para que se respete en todo momento, por PCS MÉXICO el presente aviso de privacidad.

En virtud de este aviso de privacidad, el titular acepta la transferencia de sus datos, en el entendido que: (i) el responsable asumirá las obligaciones que correspondan tratamiento de los datos conforme a lo convenido en este aviso de privacidad.

Las transferencias nacionales o internacionales de datos podrán llevarse a cabo sin el consentimiento del titular, entre otros casos, siempre que la transferencia: (i) sea efectuada a sociedades controladoras, subsidiarias o afiliadas bajo el control común del responsable de que se trate, o a una sociedad matriz o a cualquier sociedad del mismo grupo del responsable que opere bajo los mismos procesos y políticas internas; (ii) sea necesaria por virtud de un contrato celebrado o por celebrar en interés del titular, por el responsable y un tercero; y (iii) sea precisa para el mantenimiento o cumplimiento de una relación jurídica entre el de que se trate responsable y el titular.

El Usuario podrá en cualquier momento: (i) optar por limitar el uso o divulgación de sus datos personales; o (ii) revocar su consentimiento para dar tratamiento a sus datos personales, en la inteligencia que todo tratamiento de datos personales estará sujeto al consentimiento de su titular, salvo las excepciones previstas por la Ley Federal de Protección de Datos Personales en Posesión de Particulares.

Procedimiento y medio por el cual se comunicará de cambios al aviso de privacidad:

Nos reservamos el derecho de efectuar en cualquier momento cambios o modificaciones al presente aviso de privacidad, ya sea para la atención de novedades legislativas, regulatorias o jurisprudenciales, políticas internas, prácticas del mercado o por cualquier otra razón.

Cualquier cambio que se realice a este aviso de privacidad, será incorporado al mismo por las responsables y será dado a conocer a través de cualquiera de los siguientes medios: (i) anuncios visibles en nuestros establecimientos o centros de atención a clientes; (ii) trípticos o folletos disponibles en nuestros establecimientos o centros de atención a clientes; o (iii) nuestra página de la solución: www.pcsmexico.com

Políticas de Seguridad de la información

1. OBJETIVO Establecer los lineamientos necesarios de seguridad de la información con los que cuenta PCS México para poder establecer las medidas para proteger los activos de información de la empresa y asegurar su integridad, disponibilidad y confidencialidad.

2. ALCANCE Esta política aplica para todo el personal de PCS México.

3. AREAS INVOLUCRADAS Todas las áreas de la organización, aquellas que utilizan sistemas que procesan la información de PCS México.

4. DEFINICIONES ● Activo: los aplicativos de cómputo, bienes informáticos, soluciones tecnológicas, sus componentes, las bases de datos o archivos electrónicos y la información contenida en éstos. ● Amenaza: cualquier posible acto que pueda causar algún tipo de daño a los activos de información. ● Análisis de riesgos: el uso sistemático de la información para identificar las fuentes de vulnerabilidades y amenazas de los activos de TIC, a la infraestructura crítica o a los activos de información; efectuar la evaluación de su magnitud o impacto y estimar los recursos necesarios para eliminarlas o mitigarlas. ● Área de TI.- la responsable de la custodia de la información en su forma electrónica. ● Borrado seguro: el proceso mediante el cual se elimina de manera permanente y de forma irrecuperable la información contenida en medios de almacenamiento digital. ● Código malicioso: es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o sistema de información sin el consentimiento del propietario. ● Confidencialidad. - capacidad de proporcionar el acceso a usuarios autorizados y protegerla de los no autorizados o de la intercepción inteligible de la información. ● Disponibilidad. - capacidad de acceder a información o utilizar un servicio por un usuario autorizado, en el momento en que lo requiera para cumplir con su trabajo. ● Dueño del sistema. - área usuaria del sistema y responsable de su correcto uso, mantenimiento y disposición final. ● Evento: suceso que puede ser observado, verificado y documentado, en forma manual o automatizada, que puede llevar el registro de incidentes. ● Firewall: sistema de seguridad basado en hardware y/o software que controla el tráfico de entrada y salida de una red, analizando los paquetes de datos y determinando cuando deberían o no ser permitidos. ● Gateway: dispositivo que permite interconectar redes con protocolos y arquitecturas diferentes a todos los niveles de comunicación; traduce la información del protocolo utilizado en una red origen al protocolo utilizado en una red destino. ● Impacto: el grado de los daños y/o los cambios sobre un activo de información, por la materialización de una amenaza. ● Incidente: la afectación o interrupción a los activos de TIC, a las infraestructuras críticas, así como a los activos de información, incluido el acceso no autorizado o no programado a éstos. ● Integridad: capacidad de garantizar que una información o un mensaje no hayan sido manipulados o alterados en forma accidental o malintencionada. ● Información: comunicación o adquisición de conocimientos que permiten ampliar o precisar los que se poseen en cualquier forma, con inclusión de formas textuales, numéricas, gráficas, cartográficas o audiovisuales y en cualquier medio, ya sea magnético, óptico, en papel, en equipo de cómputo, audiovisual u otro. ● Infraestructura tecnológica: el hardware, software, redes e instalaciones requeridas para desarrollar, probar, proveer, monitorear, controlar y soportar los servicios de PCS Mexico. ● Riesgo: la posibilidad de que una amenaza pueda explotar una vulnerabilidad y pueda causar una pérdida o daño sobre los activos de TIC, las infraestructuras críticas o a los activos de información. ● Seguridad de la información: la capacidad de preservar la confidencialidad, integridad y disponibilidad de la información, así como la autenticidad, confiabilidad, trazabilidad y no repudio de la misma. ● Sistema o aplicativo: el conjunto de componentes o programas construidos con herramientas de software que habilitan una funcionalidad o automatizan un proceso, de acuerdo a requerimientos previamente definidos. ● Vulnerabilidades: las debilidades en la seguridad de la información de una organización que potencialmente permite que una amenaza afecte a los activos de TIC, a la infraestructura crítica, así como a los activos de información. ● TIC: las Tecnologías de la Información y Telecomunicaciones.

5. LINEAMIENTOS GENERALES La presente Política responde a las recomendaciones de las mejores prácticas de Seguridad de la Información, así como al cumplimiento de la legislación vigente en materia de protección de datos personales y de las normativas que, en el ámbito de la Seguridad de la Información, puedan afectar PCS México. ● La seguridad de la información deberá contar con el compromiso y apoyo de todos los directores y gerentes. ● La seguridad de la información deberá considerarse como parte de la operativa habitual, estando presente y aplicándose durante todo el proceso de diseño, desarrollo y mantenimiento de los sistemas de información ● El análisis y gestión de riesgos será parte esencial del proceso de seguridad de la información. La gestión de riesgos permitirá el mantenimiento de un entorno controlado, minimizando los riesgos hasta niveles aceptables. La reducción de estos niveles se realizará mediante el despliegue de medidas de seguridad, que establecerá un equilibrio entre la naturaleza de los datos y los tratamientos, el impacto y la probabilidad de los riesgos a los que están expuestos y la eficacia y el coste de las medidas de seguridad. ● El establecimiento de medidas de protección, detección y recuperación deberá ser proporcional a los potenciales riesgos y a la criticidad y valor de la información y de los servicios afectados. ● Las medidas de seguridad se reevaluarán y actualizarán periódicamente para adecuar su eficacia a la constante evolución de los riesgos y sistemas de protección. La seguridad de la información será atendida, revisada y auditada por personal cualificado.

6. COMPROMISO DE LA DIRECCIÓN La Dirección de PCS México, consciente de la importancia de la seguridad de la información para llevar a cabo con éxito sus objetivos de negocio, se compromete a: ● Promover en la organización las funciones y responsabilidades en el ámbito de seguridad de la información. ● Facilitar los recursos adecuados para alcanzar los objetivos de seguridad de la información. ● Impulsar la divulgación y la concienciación de la Política de Seguridad de la Información entre los empleados. ● Exigir el cumplimiento de la Política, de la legislación vigente y de los requisitos de los reguladores en el ámbito de la seguridad de la información. ● Considerar los riesgos de seguridad de la información en la toma de decisiones. Área de TI. En su calidad de custodio de la información en su modalidad electrónica, es responsable de las siguientes actividades: ● Custodiar la información del usuario en su formato electrónico, sin importar el sistema en el que ésta resida. ● Definir los elementos de tecnologías de información más apropiados para cumplir con los requerimientos de confidencialidad, integridad y disponibilidad, de acuerdo con la clasificación otorgada por el propietario de la información ● Definir los mecanismos de acceso, autorización de privilegios, autenticación, administración y auditoría de los activos de información en formato electrónico. Empleados En su calidad de usuarios de la información, son responsables de las siguientes actividades: ● Conocer y aplicar los lineamientos declarados en esta política. ● Brindar un tratamiento a la información a su cargo, acorde con su clasificación en términos de confidencialidad. ● Reportar a sus supervisores cualquier vulnerabilidad que impida el correcto cumplimiento de la política, incluidas vulnerabilidades en los sistemas, procesos y salidas físicas.

7. ROLES Y RESPONSABILIDADES Gerencia de Seguridad de la Información ● Se establece la figura de la gerencia de Seguridad de la Información, quien será el responsable de definir, implementar y monitorizar las medidas de ciberseguridad y seguridad de la información. ● La gerencia de Seguridad de la Información será independiente de cualquier área organizativa reportando al director general y tendrá entre sus funciones y responsabilidades el aplicar principios de segregación de funciones y el contacto con las autoridades y grupos de interés especiales en materia de seguridad de la información. ● La gerencia de Seguridad de la Información es responsable desarrollar y mantener la Política, asegurándose que ésta sea adecuada y oportuna según evolucione PCS México, así como la regulación vigente.

8. GESTIÓN DE LA SEGURIDAD DE LOS RECURSOS HUMANOS La contratación de recursos humanos, debe estar formalizada con un contrato que especifique sus responsabilidades y límites, así como las consecuencias legales de una infracción de las políticas, establecidas en el reglamento interno de trabajo. El proceso de reclutamiento debe incluir: ● Verificación de su acreditación académica y laboral. ● Verificación de su identificación y datos personales. El empleado debe firmar un Acuerdo de Confidencialidad, deberá tener una vigencia de un año posterior al fin de la relación laboral, especificándose las responsabilidades legales del empleado y precisando que estas responsabilidades incluyen periodos fuera de oficina ó lugares fuera de las instalaciones de la empresa.

9. FORMACIÓN Y CONCIENCIACIÓN Todoelpersonal debe recibir capacitación en materia de Seguridad de la Información anualmente, especialmente en materia de confidencialidad y prevención de fugas de información. Asimismo, los empleados deberán ser informados de las actualizaciones de las políticas y procedimientos de seguridad en los que se vean afectados y de las amenazas existentes, de manera que pueda garantizarse el cumplimiento de esta Política. Por otro lado, los empleados tienen la obligación de obrar con diligencia con respecto a la información, debiéndose asegurar que dicha información no caiga en poder de empleados o terceros no autorizados.

10.CLASIFICACIÓN DE LA INFORMACIÓN Se deberá definir un modelo de clasificación de la información que permita conocer e implantar las medidas técnicas y organizativas necesarias para mantener su disponibilidad, confidencialidad e integridad. El modelo de clasificación deberá integrar los requisitos y condiciones establecidos en el presente apartado de la Política. Toda información y todo sistema de aplicaciones de apoyo, incluso aquellos operados por terceras partes deberán tener un “Dueño de la información “

11.SEGURIDAD, MANEJO Y USO DE RECURSOS DE TECNOLOGÍA Esta sección identifica las políticas y pautas básicas que cada empleado debe acatar para proteger la Información Confidencial que se almacena, transporta o transfiere en formatos electrónicos. En general, estas políticas hacen referencia a todas las formas de dispositivos electrónicos y remotos; sin embargo, con la constante aparición y evolución de la tecnología, es probable que se apliquen nuevas políticas y pautas actualizadas.

A)Computadoras portátiles Los empleados deben cerciorarse de tomar las medidas de seguridad físicas adecuadas para garantizar la protección de las computadoras portátiles, según las mejores prácticas que se especifican a continuación: ● Asegure su computadora portátil durante las horas de oficina con un cable de seguridad. Sin embargo, no use dicho cable fuera del horario laboral; es preferible que guarde bajo llave la computadora y cualquier otro equipo en un armario seguro, y no a la vista. ● Durante sus viajes, mantenga siempre la computadora portátil con usted; llévela como equipaje de mano y no como equipaje para la bodega. ● Tenga cuidado cuando use la computadora portátil en lugares públicos, salas de reunión u otras áreas sin protección fuera de las instalaciones de la empresa, para prevenir que personas sin autorización vean la Información Confidencial. Como mínima medida de seguridad, se debe cifrar o codificar la Información Confidencial y proteger la computadora portátil contra robos. ● Adopte medidas de seguridad adicionales para no dejar las computadoras personales sin vigilancia en automóviles u otro tipo de transporte, habitaciones de hotel y lugares de reunión. Se debe tener especial cuidado en el cifrado de Información Confidencial almacenada en una computadora portátil. Se recomienda tomar las siguientes medidas: ● No guarde Información Confidencial en una computadora portátil, a menos que haya cifrado dicha información según los métodos de codificación aprobados por la empresa. ● Haga copias de seguridad de la Información Confidencial Comercial de manera rutinaria y guárdelas en un lugar seguro, como una unidad en la red. ● Únicamente utilice dispositivos de programas y equipos aprobados por la empresa. ● Los empleados no deben desactivar, cambiar o manipular la configuración de las computadoras de propiedad de la empresa, como añadir más memoria utilizando un suministrador u otros productos externos. ● Únicamente utilice procesos autorizados para añadir, retirar o modificar equipos, y para descargar o instalar programas.

B)Dispositivos portátiles Este tipo de dispositivos electrónicos son pequeños aparatos de comunicación portátiles que se utilizan para tener acceso a información o para almacenarla, como correos electrónicos, calendarios, listas de contactos, etc. Entre otros, se puede mencionar: Ipads o tabletas electrónicas, teléfonos celulares con acceso a datos, asistentes digitales personales, etc. Los empleados tienen la obligación de proteger todos los dispositivos portátiles. Si se utiliza el dispositivo para guardar Información Confidencial, se deben seguir ciertos pasos para proteger los datos y el dispositivo portátil en caso de pérdida o robo. Como mínimas prácticas de seguridad, usted debe acatar lo siguiente: ● Utilice únicamente dispositivos portátiles aprobados por la empresa. ● Proteja físicamente los dispositivos portátiles en todo momento. ● Garantice la seguridad del dispositivo usando contraseñas y la característica de bloqueo de inactividad.

C) Dispositivos de almacenamiento portátiles Los empleados también tienen la obligación de proteger la información almacenada en Dispositivos de Almacenamiento Portátiles (PSD, por sus siglas en inglés), como disquetes, CD/DVD o memorias portátiles USB, etc. Un Dispositivo de Almacenamiento Portátil es cualquier dispositivo compacto con la capacidad de almacenamiento para leer o leer y escribir y que puede conectarse a una computadora. Los dispositivos disponibles actualmente, como las memorias portátiles USB, son mucho más pequeños, ligeros y capaces de almacenar y transferir grandes volúmenes de datos comparados a la capacidad de los dispositivos tradicionales como disquetes o CD/DVD. ● No se está permitido el uso de dispositivos portátiles. Los equipos de cómputo tienen los puertos deshabilitados. En caso de requerirse, se debe solicitar autorización por parte del jefe de área y la Gerencia de Seguridad de la Información. ● No se debe copiar, transferir, descargar o distribuir Información Confidencial en cualquier Dispositivo de Almacenamiento Portátil, a menos que sea un dispositivo aprobado por la empresa y tenga capacidad de cifrado. ● Únicamente se debe copiar, transferir o descargar Información Confidencial a una memoria USB que tenga instalada cualquier tecnología de encriptación. ● Cuando no se utilice el Dispositivo de Almacenamiento Portátil, se debe guardar en un lugar apropiado (p. ej., un cajón de armario o un archivador con llave, etc.), para prevenir un acceso sin autorización, su robo, mal uso o pérdida. ● En caso de que la Información Confidencial tenga que ser transferida de un dispositivo o un lugar a otro diferente, se deben cifrar los datos para prevenir el acceso no autorizado si se pierde o es robada la unidad.

12.CONTROLES CONTRA SOFTWARE MALICIOSO Se refiere a los mecanismos de protección de los equipos de cómputo y sistemas de la empresa, de agentes externos no autorizados. ● Los usuarios que identifiquen la presencia de virus en sus equipos procederán a desconectarlos inmediatamente de la red de la empresa y contactar a la gerencia de seguridad de la información. No deberán tratar de erradicarlos sin la asistencia y soporte de los especialistas. ● A fin de prevenir los daños que puedan ocasionar los virus informáticos en la información y sistemas de la empresa, los usuarios estarán prohibidos de: - Instalar software o programas no autorizados en los equipos de cómputo de la red de la empresa. - Obtener software a través de sistemas electrónicos, Internet u otros sistemas externos. ● Los equipos de cómputo de la red de la empresa deben estar habilitados con programas actualizados de detección de software malicioso que se ejecutarán periódicamente. ● Todo software provisto por entidades externas será revisado a fin de detectar posibles fallas y/o verificar si cuenta con autorización. Las pruebas serán realizadas en ambientes diferentes al de Producción y en máquinas aisladas a la red de la empresa. ● Se deberá obtener copias de software antes de ser usados por primera vez. El original será almacenado en ambientes seguros de Sistemas y las copias serán empleadas para el desarrollo de las actividades ordinarias. ● Todo software que se ejecute en estaciones de trabajo deberá estar protegido contra escritura, de modo tal que no pueda ser modificado por programas de virus.

13.SEGURIDAD DEL CORREO ELECTRÓNICO ● El correo electrónico debe manejarse como una comunicación privada y directa entre un remitente y un destinatario. ● El personal debe tratar los mensajes del correo electrónico y archivos adjuntos como si fuese una información privada. ● No se debe usar una cuenta de correo electrónico asignada a otro usuario para enviar o recibir mensajes. Si hay necesidad de acceder al correo de otros usuarios (por ausencia), los mensajes tendrán que ser reenviados. ● Todos los mensajes enviados por correo electrónico son archivos de propiedad de la empresa. ● La empresa se reserva el derecho a acceder a todos los mensajes enviados a través de sus sistemas de correo electrónico, para (el)los propósitos(s) que lo estime conveniente por mandato judicial. ● Los mensajes de correo electrónico remitidos a la empresa desde Internet y que contengan archivos adjuntos no autorizados, se eliminarán automáticamente. ● En caso que deba enviarse un archivo estructurado, un programa ejecutable, o algún otro mensaje de no-texto, deben emplearse otros métodos, como SFTP.

14.CONTROLES CRIPTOGRÁFICOS Se refiere a los mecanismos de codificación de la información que permite su protección contra agentes externos. ● Toda clave de encriptación debe tener un tiempo de vigencia y ser cambiada antes de la fecha de expiración. ● Las claves de encriptación sólo deben estar limitadas al personal autorizado y que tiene necesidad-de-conocer. Estas claves no serán reveladas a personal externo contratado y/o consultores. ● Los propietarios de la información sensible de la empresa encriptada, se responsabilizan del manejo de la clave de encriptación. ● Si un equipo de cómputo almacena información sensible, las claves de encriptación usadas durante el proceso no deben almacenarse conjuntamente con dicha información. ● En los procesos de encriptación no se debe permitir que sólo un usuario tenga todo el conocimiento de cualquier clave de encriptación. Se debe manejar el esquema de control dual.

15.SEGURIDAD FÍSICA Y AMBIENTAL ● Los espacios físicos donde se ubiquen los sistemas de información deberán estar protegidos adecuadamente mediante controles de acceso perimetrales, sistemas de vigilancia y medidas preventivas de manera que puedan evitarse o mitigar el impacto de incidentes de Seguridad (accesos no autorizados a sistemas de información, robo o sabotaje) y accidentes ambientales (incendios, inundaciones, cortes de suministro eléctrico, etc.). ● Además, deberá haber un control de acceso físico a la información que se encuentre en formato físico mediante un registro en papel sobre quién accede a la información. ● Las gerencias tienen la facultad de autorizar el ingreso de su personal a ambientes que tengan equipos de cómputo o sistemas de comunicación, en coordinación con la Gerencia de Seguridad de la Información. ● Las gerencias en coordinación con la Gerencia de Seguridad de la información, definirán los mecanismos de control de acceso físico, a las áreas con equipos de cómputo y sistemas de comunicación de la empresa. ● El personal debe acceder a instalaciones u oficinas de la empresa, en donde se maneje información sensible, crítica o valiosa, sólo durante horas oficiales de trabajo. ● El personal no debe permitir que personas no conocidas y/o no autorizadas ingresen a áreas restringidas de la empresa. ● El acceso a las áreas de trabajo que manejen información sensible, deberá estar restringido al personal no autorizado. ● Si un empleado renuncia o deja de laborar para la empresa, el código de control de acceso físico que le fuera otorgado, deberá desactivarse inmediatamente. ● El personal de Seguridad Física debe mantener registros de las personas que han ingresado a las oficinas de la empresa. ● Las visitas públicas a las instalaciones principales de los sistemas de cómputo y/o sistemas de comunicación se encuentran terminantemente prohibidas. ● El retiro o traslado de equipos de cómputo y/o equipos de comunicación de las oficinas de la empresa, sólo procede si se cuenta con la autorización de la gerencia del área.

16.POLÍTICA DE PUESTA DE TRABAJO DESPEJADO Y PANTALLA LIMPIA Se adopta una política de escritorios limpios para proteger documentos en papel y dispositivos de almacenamiento removibles y una política de pantallas limpias en las instalaciones de procesamiento de información, con el fin de reducir riesgos de acceso no autorizado, pérdida y daño de la información, tanto dentro del horario laboral de trabajo como fuera del mismo.

17.GESTIÓN DE ACTIVOS Se deberán tener identificados e inventariados los activos de información necesarios para la prestación de los procesos de negocio de la empresa. Adicionalmente, se deberá mantener actualizado el inventario de activos. Se deberá realizar la clasificación de los activos en función del tipo de información que se vaya a tratar, de acuerdo con lo dispuesto en el apartado Clasificación de la información. Se deberá asignar un responsable encargado de realizar la gestión propia de los activos de información durante todo el ciclo de vida. El responsable deberá mantener un registro formal de los usuarios con acceso autorizado a dicho activo. Además, para cada activo o elemento de información deberá existir un responsable o propietario, el cual tendrá la responsabilidad de asegurar que el activo esté inventariado, correctamente clasificado y adecuadamente protegido. Se deberán actualizar de manera periódica las configuraciones de los activos para permitir el seguimiento de estos y facilitar una correcta actualización de la información.

18.GESTIÓN DEL CICLO DE VIDA DE LA INFORMACIÓN La empresa deberá gestionar adecuadamente el ciclo de vida de la información, de manera que se puedan evitar usos incorrectos durante cualquiera de las fases. El ciclo de vida de un activo de información consta de las siguientes fases: 1. Creación o recolección: esta fase se ocupa de los registros en su punto de origen. Esto podría incluir su creación por un miembro de la empresa o la recepción de información desde una fuente externa. Incluye correspondencia, formularios, informes, dibujos, entrada/salida del ordenador u otras fuentes. 2. Distribución: es el proceso de gestión de la información una vez que se ha creado o recibido. Esto incluye tanto la distribución interna como externa, ya que la información que sale de la empresa se convierte en un registro de una transacción con terceros. 3. Uso o acceso: se lleva a cabo después de que la información se distribuya internamente, y puede generar decisiones de negocio, generar nueva información, o servir para otros fines. Detalla el conjunto de usuarios autorizados por la empresa a acceder a la información. 4. Almacenamiento: es el proceso de organizar la información en una secuencia predeterminada y la creación de un sistema de gestión para garantizar su utilidad dentro de la empresa. Si no se establece un método de almacenamiento para la presentación de información, su recuperación y uso resultaría casi imposible. 5. Destrucción: establece las prácticas para la eliminación de la información que ha cumplido los periodos de retención definidos y la información que ha dejado de ser útil para la empresa. Los periodos de conservación de la información deberán estar basados en los requisitos normativos, legales y jurídicos que afectan a la empresa. También deberán tenerse en cuenta las necesidades de negocio. Si ninguno de estos requisitos exige que la información sea conservada, deberá ser desechada mediante medios que garanticen su confidencialidad durante el proceso de destrucción.

19.GESTIÓN DE LAS COPIAS DE SEGURIDAD Se deberán realizar copias de seguridad de la información, del software y del sistema y se deberán verificar periódicamente. Para ello, se deberán realizar copias de seguridad de aplicaciones, ficheros y bases de datos con una periodicidad, al menos, semanal, salvo que en dicho período no se hubiese producido ninguna actualización. En su caso, se podrá establecer una frecuencia más alta de realización de copias de seguridad, si la información a salvaguardar es de impacto alto para la empresa. Como normal genera, la frecuencia con la que se realizarán las copias de seguridad se determinará en función de la sensibilidad de las aplicaciones o datos, de acuerdoconlos criterios de clasificación de información. Las copias de seguridad deberán recibir las mismas protecciones de seguridad que los datos originales, asegurándose su correcta conservación, así como los controles de acceso adecuados. Como norma general y siempre que sea posible, se deberá requerir que la información en las copias de seguridad esté cifrada. Este requerimiento será obligatorio para determinados tipos de información confidencial. Se deberán realizar pruebas de restauración de las copias de seguridad disponibles y de los procesos de restauración definidos, a fin de garantizar el funcionamiento correcto de los procesos. Estas se realizarán de forma periódica y quedarán documentadas. Se deberá establecer un período de retención de las copias de seguridad hasta su destrucción una vez terminado el periodo de existencia. Las copias de seguridad, tanto de archivos maestros como de aplicaciones y archivos de información se deberán ubicar en lugares seguros con acceso restringido. Asimismo, las copias de respaldo se ubicarán preferentemente en un centro distinto al que las generó. Se deberá garantizar que existe una copia de seguridad adicional de la información sensible protegida ante escritura, de forma que se garantice su integridad ante la necesidad de recuperación frente a posibles incidencias de seguridad asociadas, por ejemplo, a Ransomware.

20.REUTILIZACIÓN O RETIRADA SEGURA DE EQUIPOS La información puede verse comprometida por una reutilización no adecuada de equipos. Los medios de almacenamiento conteniendo información sensible, por ejemplo, discos duros no removibles, serán físicamente destruidos o sobrescritos utilizando un procedimiento de borrado seguro, en lugar de utilizar funciones de borrado estándar, según corresponda.

Procedimiento y medio por el cual se comunicará de cambios al aviso de privacidad:

Nos reservamos el derecho de efectuar en cualquier momento cambios o modificaciones al presente aviso de privacidad, ya sea para la atención de novedades legislativas, regulatorias o jurisprudenciales, políticas internas, prácticas del mercado o por cualquier otra razón.

Cualquier cambio que se realice a este aviso de privacidad, será incorporado al mismo por las responsables y será dado a conocer a través de cualquiera de los siguientes medios: (i) anuncios visibles en nuestros establecimientos o centros de atención a clientes; (ii) trípticos o folletos disponibles en nuestros establecimientos o centros de atención a clientes; o (iii) nuestra página de la solución: www.pcsmexico.com

Smart Access es una solución informática diseñada para atender una de las áreas más sensibles para cualquier empresa, el acceso del personal al centro de trabajo. La principal fortaleza de Smart Access reside en su acercamiento a este problema, basandose en técnología de reconocimiento de huella dactilar, Smart Access se asegura de que nuestros clientes reciban información precisa, información que puede ser de ayuda invaluable en la toma de decisiones.

VENTAJAS

Smart Access de PCS MEXICO en Vimeo.

Sales Funnel de PCS MEXICO en Vimeo.

Incremente las ventas de su empresa a través de procesos automatizados. Genere supervisión eficiente de su fuerza de ventas en tiempo real, basado siempre en el cumplimiento de su propio ciclo de ventas. Utilice cronómetros de atención para cada etapa de la venta y por cada prospecto. Entérese del estatus de sus indicadores de negocio más relevantes en línea a través de la WEB por medio de correo automáticos.

VENTAJAS

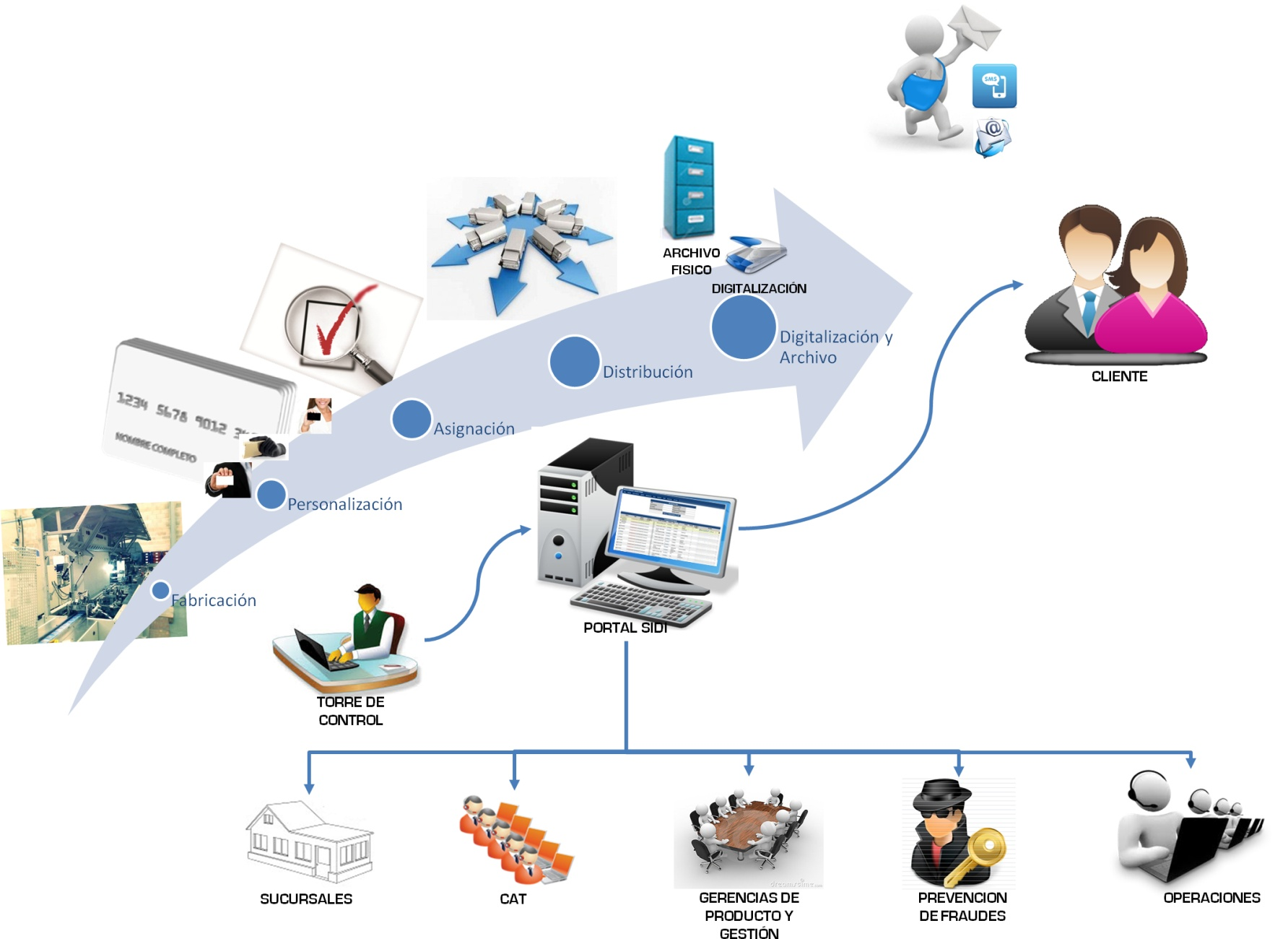

Sistema de control y seguimiento de las actividades que involucran el proceso de entrega de algún producto, desde la recepción de materia prima hasta la entrega del producto a los clientes finales.

El SIDI es una herramienta WEB, diseñada para administrar y controlar el proceso de entrega de ITEMВґs, considerando la Fabricación, personalización, asignación, distribución y entrega.

La implementación de tiendas virtuales crece a un ritmo acelerado en México, la razón es notable; la difusión a gran escala del Internet suprime los conceptos de tiempo y distancia, dos aspectos fundamentales que impulsan la competitividad en el mundo de los negocios.

La ausencia de horarios para buscar, encontrar y comprar un artículo o servicio, la velocidad y la sencillez con la que los sitios en línea lo hacen posible, impulsan cada vez a un mayor número de personas a realizar compras en línea. Las tiendas virtuales más que una opción, es una necesidad, tanto para nuevos emprendedores, como para aquellos que cuentan con un negocio ya establecido y desean incrementar sus ventas. Por lo que PCS México te ofrece los siguientes servicios para poner tu negocio en internet: